Psychz——阿努普

投票:0发布时间:2018年10月10日04:38:03

默认情况下,Linux机器为您提供了一定程度的安全性,并且不会受到通常会影响到任何其他操作系统的威胁。然而,由于今天的网络威胁日益增加,强烈建议在您的Linux服务器上配置防火墙,这是明智的。

还有其他几个选项可以配置防火墙,而Iptables是最常用的选项,因为它预装在所有Linux发行版上。

Iptables是一种有效的防火墙,可以防止简单的攻击。Iptables提供IPv4包过滤和NAT功能,方便流量的过滤和阻断。

iptables几乎总是预先安装在任何Linux发行版上。要更新/安装它,只需检索iptables包:

sudo apt-get安装

iptables

iptables使用三种不同的链:输入,向前,输出。

输入—控制所有传入连接的行为。它监视任何试图SSH到您的服务器机器的用户。它将根据输入链中的规则验证尝试,并验证连接。

向前-这个监控传入的连接,实际上并没有被发送到本地。除非您将服务器用于需要转发的路由或nat目的,否则此链很少使用。

输出-这监视所有传出的连接。所有传出请求或连接都将通过此处定义的规则进行验证

一旦链策略就位,就可以添加规则。通过向iptables添加规则,您可以控制来自特定IP地址或端口的连接。

基本上,有三种常用的回答接受”、“下降”、“拒绝”

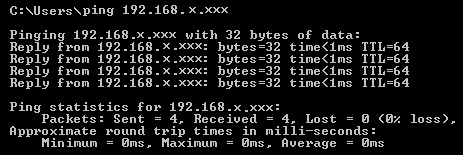

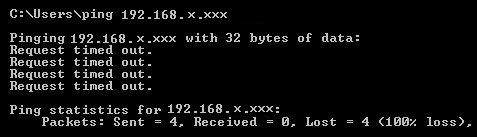

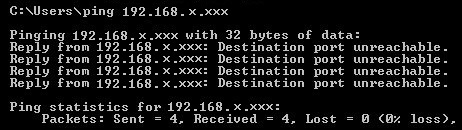

顾名思义,Accept允许建立连接,而Drop只是删除连接,这样就找不到它的踪迹。最后,拒绝不允许连接并抛出错误。

一个使用ping命令的简单示例可以显示每个树案例的结果。下面是每个版本的输出

接受

下降

拒绝

现在,对于您的查询,在端口3306、端口22上允许192.168.0.1,并阻止其他所有人。您可以使用以下条目将它添加到iptables中来完成这项工作

iptables

-I INPUT 1 -p

tcp

- s 192.168.0.1——

dport

3306 - j接受

iptables

-I INPUT 2 -p

tcp

--

dport

3306 - j下降

iptables

-I INPUT 3 -p

tcp

- s 192.168.0.1——

dport

22 - j接受

iptables

-I INPUT 4 -p

tcp

--

dport

22 - j下降

注意:在这些例子中,我们将使用iptables -I来对现有链进行规则设置。iptables从列表的顶部开始,遍历每个规则,直到找到匹配的规则。如果需要在另一条规则之上插入一条规则,可以使用iptables -I [chain] [number]来指定它应该在列表中的编号。